Файл Windows.edb (Windows.db в Windows 11) хранит индексную базу данных службы поиска Windows (Windows Search). Поисковый индекс позволяет пользователям выполнять быстрый поиск файлов, электронных писем в pst файлах и другого контента на диске. Индексирование файлов выполняется в фоновом режиме (далее…)

Метка: Windows 11

-

Поиск недоверенных корневых сертификатов в хранилище сертификатов Windows

Пользователям Windows нужно уделять тщательное внимание сертификатам, которые установленных на компьютере. С помощью поддельных самоподписанных сертификатов, которые пользователь добавил в хранилище корневых сертификатов, злоумышленники могут осуществить атаки MiTM (man-in-the-middle), перехватывать трафик (в том числе HTTPS), разрешать запуск вредоносного ПО и скриптов и т.п.

Для поиска сторонних недоверенных и поддельных сертификатов в хранилище сертификатов Windows, можно использовать утилиту sigcheck. Утилита позволяет сравнить список сертификатов, установленных на компьютере, со списком доверенных корневых центров сертификации, (Trusted Root Certification Authorities) который ведется компанией Microsoft в рамках Microsoft Trusted Root Certificate Program.

- Скачайте архив c утилитой Sigcheck (https://learn.microsoft.com/en-us/sysinternals/downloads/sigcheck) и распакуйте на локальный диск;

- Откройте командную строку и перейдите в каталог с утилитой:

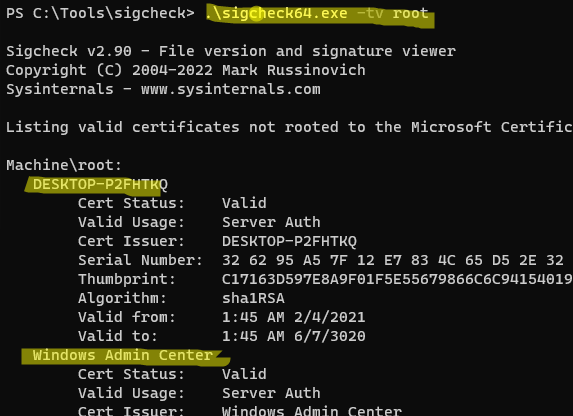

cd c:toolssigcheck - Проверьте есть ли сторонние сертификаты в корневом хранилище Machineroot:

sigcheck64.exe -tv root

В данном примере утилита показала, что в корневом хранилище доверенных сертификатов компьютере есть два сторонних сертификата: DESKTOP-P2FHTKQ и Windows Admin Center

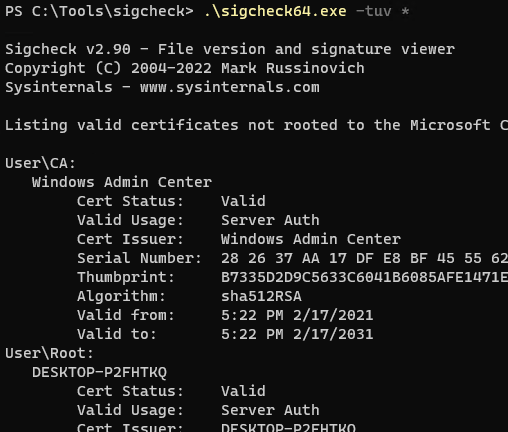

- Чтобы проверить все хранища сертификатов компьютера, выполните:

.sigcheck64.exe -tv *

У пользователя могут быть установлены собственные сертификаты (это другое хранилище), отличное от системной. Следующая команда выведет все недоверенные сертификаты, установленные у пользователя (добавье параметр

-u(user)):sigcheck64.exe -tuv *Некоторый зловреды, которые не могут установить сертификат в системное хранилище, устанавливаются в хранилище сертификатов пользователя.

Утилита Sigcheck сравнивает список сертификатов установленных на компьютере со списком доверенных корневых сертификатов на сайте Microsoft и выводит только сертификаты, которые отсуствуют в этом списке. Если на компьютере отсустует прямое подключение к интернету, нужно вручную скачать файл authrootstl.cab со список корневых сертификаптов в формате Certification Trust List (http://download.windowsupdate.com/msdownload/update/v3/static/trustedr/en/authrootstl.cab) и сохранить его в каталог с утилитой. Это позволит провести офлайн проверку хранилища.

В идеале, на компьютер должны отсуствовать сторонние сертификаты. Если в списке есть сертификаты, которые вы явно не устаналивали и не использовали, их нужно удалить.

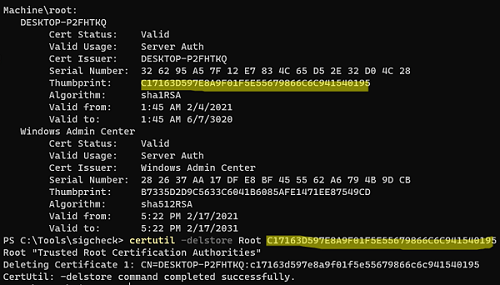

На компьютерах, включенных в домен Windows, некоторые корневые сертификаты могут устаналиваться с помощью групповых полититик (обычно это корневые сертификаты внутреннего центра сертификации CA.Удалить сертификат из хранилиза можно по его отпечатку (скопируйте Thumbrint сертификата из вывода sigcheck) с помощью команды:

certutil –delstore Root C17163D597E8A9F01F5E55679866C6C941540195

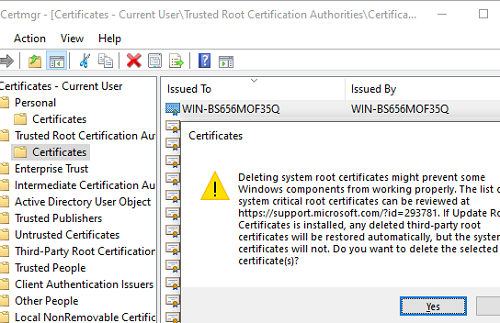

Также можно удалить сертификат из оснастку управления сертификатами компьютера компьютера (

certlm.msc)или пользователя (Certmgr.msc).Разверните контейнер Trusted Root Certification Authorities (Доверенные корневые центры сертификации) -> Certificates и удалите сертификаты, найденные утилитой SigCheck.

В этом примере я удалил самоподписанный сертификат, созданный с помощью командлета New-SelfSignedCertificate, который я создавал для подписывания кода PowerShell скрипта.

В этом примере я удалил самоподписанный сертификат, созданный с помощью командлета New-SelfSignedCertificate, который я создавал для подписывания кода PowerShell скрипта.Рекомендуем регулярно выполнить сканирование хранилища сертификатов Windows, особенно на OEM компьютерах с предустановленной ОС (производители компьютеров/ноутбуков часто добавляют свои корневые сертификаты).

-

Обновление корневых сертификатов в Windows

По умолчанию, все операционные системы семейства Windows автоматически получают и обновляют корневые сертификаты с сайта Microsoft. Компания MSFT в рамках программы корневых сертификатов Microsoft Trusted Root Certificate Program, ведет и публикует в своем онлайн хранилище сертификаты для клиентов (далее…)

-

Настройка скринсейвера Windows на компьютерах домена с помощью GPO

С помощью групповых политик вы можете включить и настроить одинаковый скринсейвер (экранную заставку) на всех компьютерах в домене Active Directory. В этом примере мы будем использовать в качестве скринсейвера слайд-шоу с изображениями, которые содержат правила информационной безопасности для (далее…)

-

Ищем причину медленной загрузки Windows с помощью Process Monitor

Для определения драйверов, программ и служб, из-за которых Windows загружается медленно, нужно включить логирование процесса запуска операционной системы. В этой статье мы рассмотрим, как создать лог загрузки Windows и проанализировать медленные процессы с помощью утилиты Process Monitor< (далее…)

-

Запретить пользователям менять настройки прокси-сервера в Windows с помощью GPO

В одной из предыдущих статей мы показывали, как централизованно задать параметры прокси-сервера в Windows через GPO. Однако даже после этого пользователи могут вручную изменить настройки прокси-сервера на своих компьютерах. В этой статье мы рассмотрим, как с помощью групповых политик запретить (далее…)

-

Использование среды восстановления Windows Recovery Environment (WinRE)

Среда восстановления Windows Recovery Environment (WinRE) это минимальная ОС на базе образа Windows Preinstallation Environment (WinPE), в которую включен ряд инструментов для диагностики и восстановления Windows. Если Windows не загружается, загрузчик BCD попытается запустить среду восстановления (далее…)

-

Настройка ассоциаций файлов с программами в Windows

В этой статье мы рассмотрим, как ассоциировать разные расширения (типы) файлов с программами в Windows 10/11 и Windows Server 2022/2019/2016/2012R2. В качестве примера мы покажем, как в Windows назначать программу по-умолчанию для открытия *.pdf файлов, импортировать эти настройки в xml файл и (далее…)

-

Запуск Проводника Windows (File Explorer) с правами администратора

В современных версиях Windows проводник (File Explorer) всегда запускается с минимальными привилегиями. Даже если щелкнуть по исполняемому файлу

C:Windowsexplorer.exeи запустить его в режиме Run as administrator, повышения привилегий не происходит. В этой статье мы рассмотрим способ запуска (далее…) -

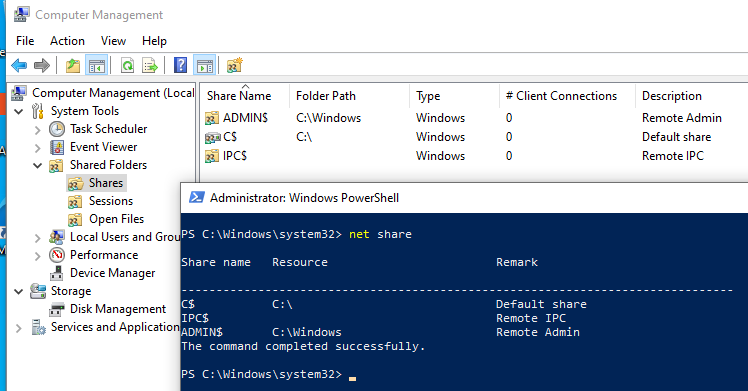

Windows: общие административные папки (Admin$, IPC$, C$)

Административные общие папки (шары, ресурсы) в Windows используются для удаленного доступа и управление компьютером. Windows по-умолчанию создает следующие административные шары:

-

Admin$— Remote Admin (это каталог%SystemRoot%) – используется для удаленного администрирования компьютера;IPC$— Remote IPC — используется для коммуникации программ named pipes)

C$— Default Share. Расшаренный системный диск. Если на компьютере есть другие диски с назначенными буквами, они также автоматически публикуются в виде административных общих ресурсов (D$,E$и т.д.);Print$— публикуется, если вы открыли общий доступ к принтеру (используется, чтобы открыть доступ к каталогу с драйверами принтеровC:Windowssystem32spooldrivers);FAX$— используется для общего доступа к факс-серверу.

-