В этой статье содержится практически полный список кодов ошибок центра обновления Windows Update. Как пользоваться этим список и где можно найти коды ошибок системы обновления Windows?

В этой статье содержится практически полный список кодов ошибок центра обновления Windows Update. Как пользоваться этим список и где можно найти коды ошибок системы обновления Windows?

В этой статье мы рассмотрим типовые причины ошибок при подключении к L2TP/IPSec VPN серверу с клиентов Windows 10/11 и Windows Server 2019/2016. Если вы не можете установить L2TP VPN подключение к Windows, внимательно посмотрите на код и описание ошибки. Там часто указывается причина ошибки. (далее…)

При подключении общего сетевого принтера с другого компьютера пользователи могут столкнуться с ошибкой Windows не удается подключиться к принтеру с кодами 0x0000011b или 0x00000002. В этой статье мы рассмотрим типовые средства исправления ошибки подключения сетевого принтера Windows.

На экране входа в Windows (welcome screen, экран приветствия) по-умолчанию отображается учетная запись последнего пользователя, который выполнял вход на этот компьютер и список всех локальных пользователей. В Windows есть несколько настроек, которые позволяют показать или скрыть имена пользователей (далее…)

Файл Windows.edb (Windows.db в Windows 11) хранит индексную базу данных службы поиска Windows (Windows Search). Поисковый индекс позволяет пользователям выполнять быстрый поиск файлов, электронных писем в pst файлах и другого контента на диске. Индексирование файлов выполняется в фоновом режиме (далее…)

Пользователям Windows нужно уделять тщательное внимание сертификатам, которые установленных на компьютере. С помощью поддельных самоподписанных сертификатов, которые пользователь добавил в хранилище корневых сертификатов, злоумышленники могут осуществить атаки MiTM (man-in-the-middle), перехватывать трафик (в том числе HTTPS), разрешать запуск вредоносного ПО и скриптов и т.п.

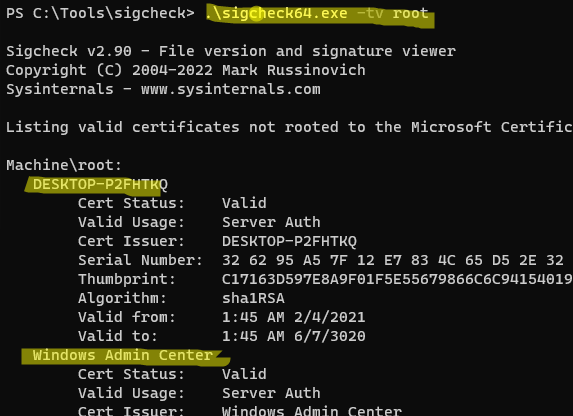

Для поиска сторонних недоверенных и поддельных сертификатов в хранилище сертификатов Windows, можно использовать утилиту sigcheck. Утилита позволяет сравнить список сертификатов, установленных на компьютере, со списком доверенных корневых центров сертификации, (Trusted Root Certification Authorities) который ведется компанией Microsoft в рамках Microsoft Trusted Root Certificate Program.

cd c:toolssigcheck sigcheck64.exe -tv root

.sigcheck64.exe -tv *

У пользователя могут быть установлены собственные сертификаты (это другое хранилище), отличное от системной. Следующая команда выведет все недоверенные сертификаты, установленные у пользователя (добавье параметр -u (user)):

sigcheck64.exe -tuv *

Утилита Sigcheck сравнивает список сертификатов установленных на компьютере со списком доверенных корневых сертификатов на сайте Microsoft и выводит только сертификаты, которые отсуствуют в этом списке. Если на компьютере отсустует прямое подключение к интернету, нужно вручную скачать файл authrootstl.cab со список корневых сертификаптов в формате Certification Trust List (http://download.windowsupdate.com/msdownload/update/v3/static/trustedr/en/authrootstl.cab) и сохранить его в каталог с утилитой. Это позволит провести офлайн проверку хранилища.

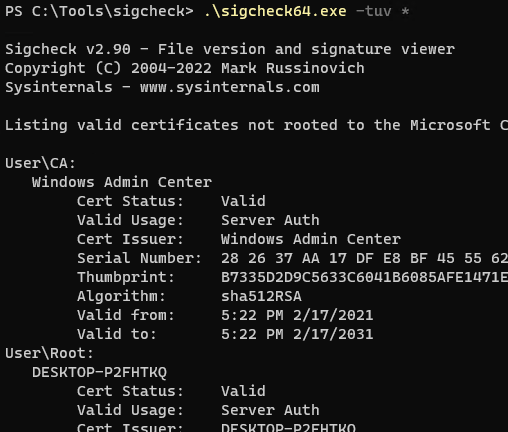

В идеале, на компьютер должны отсуствовать сторонние сертификаты. Если в списке есть сертификаты, которые вы явно не устаналивали и не использовали, их нужно удалить.

Удалить сертификат из хранилиза можно по его отпечатку (скопируйте Thumbrint сертификата из вывода sigcheck) с помощью команды:

certutil –delstore Root C17163D597E8A9F01F5E55679866C6C941540195

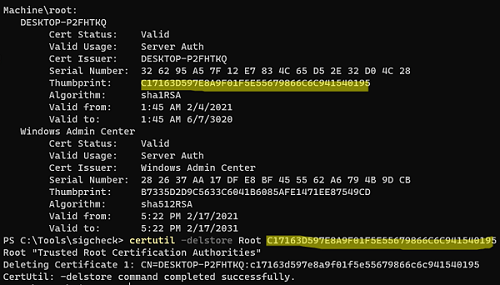

Также можно удалить сертификат из оснастку управления сертификатами компьютера компьютера ( certlm.msc )или пользователя ( Certmgr.msc ).

Разверните контейнер Trusted Root Certification Authorities (Доверенные корневые центры сертификации) -> Certificates и удалите сертификаты, найденные утилитой SigCheck.

Рекомендуем регулярно выполнить сканирование хранилища сертификатов Windows, особенно на OEM компьютерах с предустановленной ОС (производители компьютеров/ноутбуков часто добавляют свои корневые сертификаты).

С помощью групповых политик вы можете включить и настроить одинаковый скринсейвер (экранную заставку) на всех компьютерах в домене Active Directory. В этом примере мы будем использовать в качестве скринсейвера слайд-шоу с изображениями, которые содержат правила информационной безопасности для (далее…)

Для определения драйверов, программ и служб, из-за которых Windows загружается медленно, нужно включить логирование процесса запуска операционной системы. В этой статье мы рассмотрим, как создать лог загрузки Windows и проанализировать медленные процессы с помощью утилиты Process Monitor< (далее…)

В одной из предыдущих статей мы показывали, как централизованно задать параметры прокси-сервера в Windows через GPO. Однако даже после этого пользователи могут вручную изменить настройки прокси-сервера на своих компьютерах. В этой статье мы рассмотрим, как с помощью групповых политик запретить (далее…)

Среда восстановления Windows Recovery Environment (WinRE) это минимальная ОС на базе образа Windows Preinstallation Environment (WinPE), в которую включен ряд инструментов для диагностики и восстановления Windows. Если Windows не загружается, загрузчик BCD попытается запустить среду восстановления (далее…)