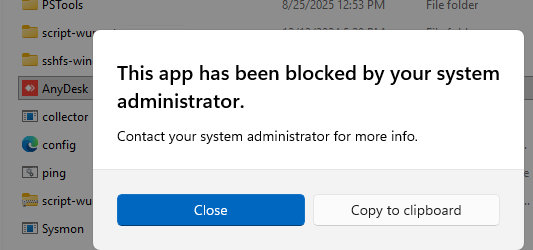

Политики безопасности Виндовс можно настроить таким образом, чтоб они воспрещали пуск всех либо только определенных приложений. В данном случае при запуске исполняемого файла пользователем может покажется сообщение "Это приложение заблокировано вашим сисадмином" . Обычно это отмечает, что ваш сисадмин настроил для вашего компа политики ограниченного пуска программ, либо попавший в систему зловред через локальные политики заблокировал пуск системных и исследовательских инструментов для противодейтсвию нахождения.

В данной статье мы рассмотрим, как найти какой механизм безопасности Виндовс перекрывает пуск вашей программы и как разблокировать приложение, заблокированное системным админов.

This app has been blocked by your administrator

Это приложение заблокировано вашим сисадмином

В Виндовс 10 и 11 есть последующие интегрированные механизмы для наложенного блока пуска приложений:

- Политики ограниченного доступа (Software Restriction Policies, SRP) – мощнейший инструмент наложенного блока приложений, являющийся устаревшим (deprecated) и не советуется применять в современных версиях Виндовс

- Политики управления приложения AppLocker – более обычный, действенный и нередко применяемый инструмент для создания списка разрешенных и/или запрещаю щённых программ для Windows 10 и 11.

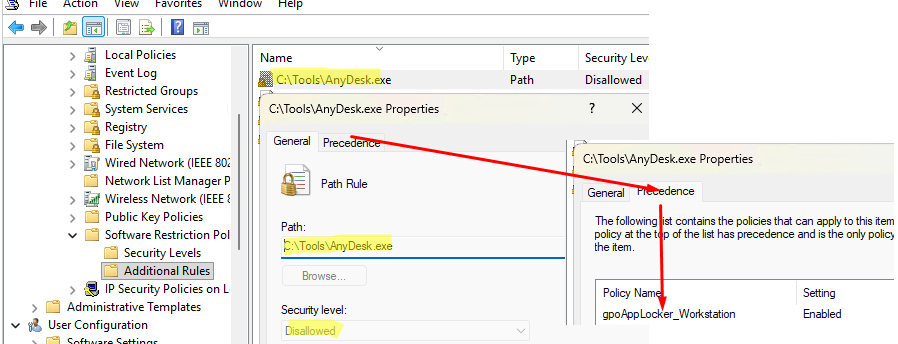

Чтобы проверить, действуют ли на компьютер какие-то правила ограничения запуска программ SRP, откройте консоль с результирующими настройками групповых политик на компьютере, выполнил команду rsop.msc . Проверьте, включен ли запрещающие правила в разделах GPO:

- Computer Configuration -> Windows Settings -> Security Settings -> Software Restriction Policies -> Additional Rules

- User Configuration -> Windows Settings -> Security Settings -> Software Restriction Policies -> Additional Rules

В нашем примере видно, что для исполняемого файла anydesk.exe создано явно запрещающее правило (по умолчанию в Windows отсутствуют активные правила SRP). Перейдя на вкладку Precedence можно определить какой GPO было внедрено данное правило. В этом примере правило применено доменной групповой политикой (и отключить его сможет только ваш администратор домена).

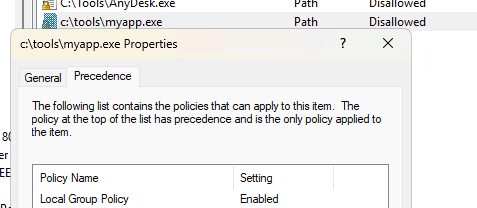

Если правило SRP создано в локальной групповой политике компьютере, в качестве имени политики будет указано Local Group Policy. Такое правило вы сможете самостоятельно отключить в редакторе локальной GPO:

Откройте консоль gpedit.msc и перейдите в раздел Computer (или User) Configuration -> Windows Settings -> Security Settings -> Software Restriction Policies -> Additional Rules и удалите SPR правило для программы, запуск которой вы хотите разблокировать.

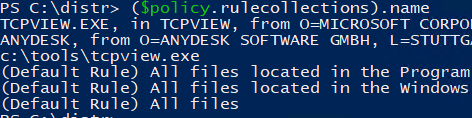

Чтобы проверить, есть ли на вашем компьютере активные правила блокировки запуска программ AppLocker, выполните в консоли PowerShell команды:

$policy = Get-AppLockerPolicy -Effective

$policy.RuleCollections.name

Если правила AppLocker применены к вашем компьютеру через доменные групповые политики, у вас вряд ли получится отключить блокирующие правила без вмешательства администратора домена.

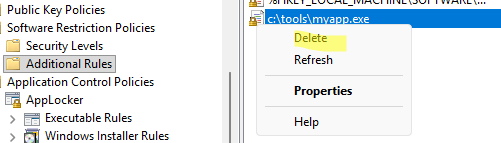

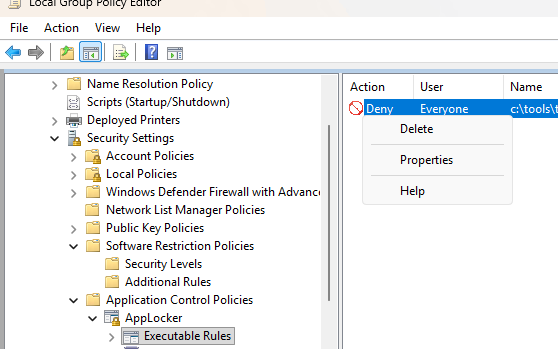

Локально созданные правила AppLocker можно удалить через редактор локальной GPO на компьютере

- Откройте консоль

gpedit.msc - Перейдите в раздел Computer Configuration -> Policies -> Windows Settings -> Security Settings -> Application Control Policies -> AppLocker (Конфигурация компьютера -> Конфигурация Windows -> Параметры безопасности -> Политики управления приложениями -> AppLocker -> Исполняемые правила).

- Проверьте все вложенные секции на наличие запрещающих правил.

- В моем примере есть только одно правило запрета запуска приложений в разделе Executable Rules.

- Удалите его

- Перезагрузите компьютер, чтобы применить изменения.

Также очистить локальные политики ограничения запуска программ SRP и AppLocker можно непосредственно через реестр.

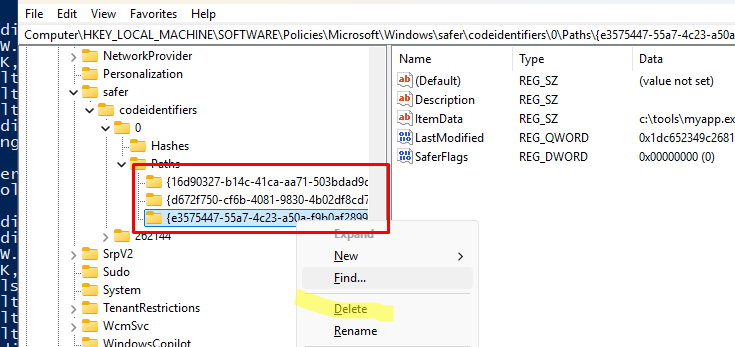

Локальные правила SRP могут хранится в следующих ветках реестра:

-

HKEY_CURRENT_USERSoftwarePoliciesMicrosoftWindowsSaferCodeIdentifiers -

HKEY_LOCAL_MACHINESOFTWAREPoliciesMicrosoftWindowssafercodeidentifiers�Paths -

HKEY_LOCAL_MACHINESOFTWAREWOW6432NodePoliciesMicrosoftWindowssafercodeidentifiers�Paths

По умолчанию в этих ветках должны отсутствовать любые правила (в нашем примере есть 3 ограничивающих правила). Удалите ветки с этими правилами, и затем в родительской ветке codeidentifiers измените значение параметра DefaultLevel на 40000 (HEX)

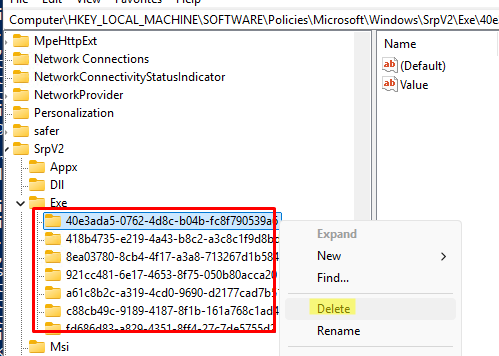

Политики ограниченного запуска приложений AppLocker хранятся в ветке реестра HKEY_LOCAL_MACHINESOFTWAREPoliciesMicrosoftWindowsSrpV2 . Для каждого правила создан отдельный подраздел с GUID. Чтобы удалить правило, достаточно удалить соответствующую ветку реестра.

С помощью правил AppLocker и SRP многие зловреды, попавшие на компьютер, часто блокируют запуск антивирусов или диагностических утилит. Ручное редактирование политики безопасности Windows поможет вам разрешить запуск заблокированного софта. После этого рекомендуется загрузиться с LiveUSB образа от любого производителя антивируса и просканировать систему на вирусы в офлайн режиме.

Добавить комментарий